Author: HOTSAUCE | S2W TALON

Last Modified : May 11, 2023

Executive Summary

Mont4na 유저는 한국을 포함한 다양한 국가의 웹 사이트 취약점과 유출 정보를 판매하는 전문적인 Access Broker 이며, 주로 Database 접속 정보와 웹쉘 권한을 판매하였음.

활동 초기 2020년 11월에 취약점 및 웹쉘과 같은 중요한 정보를 판매하였으나, 해당 유저가 작성한 전체 게시글을 분석한 결과, 유출된 데이터 대부분이 Shodan, Censys 등의 IP 검색엔진과 sqlmap 등의 오픈소스 툴을 통해 얻은 것으로 확인됨.

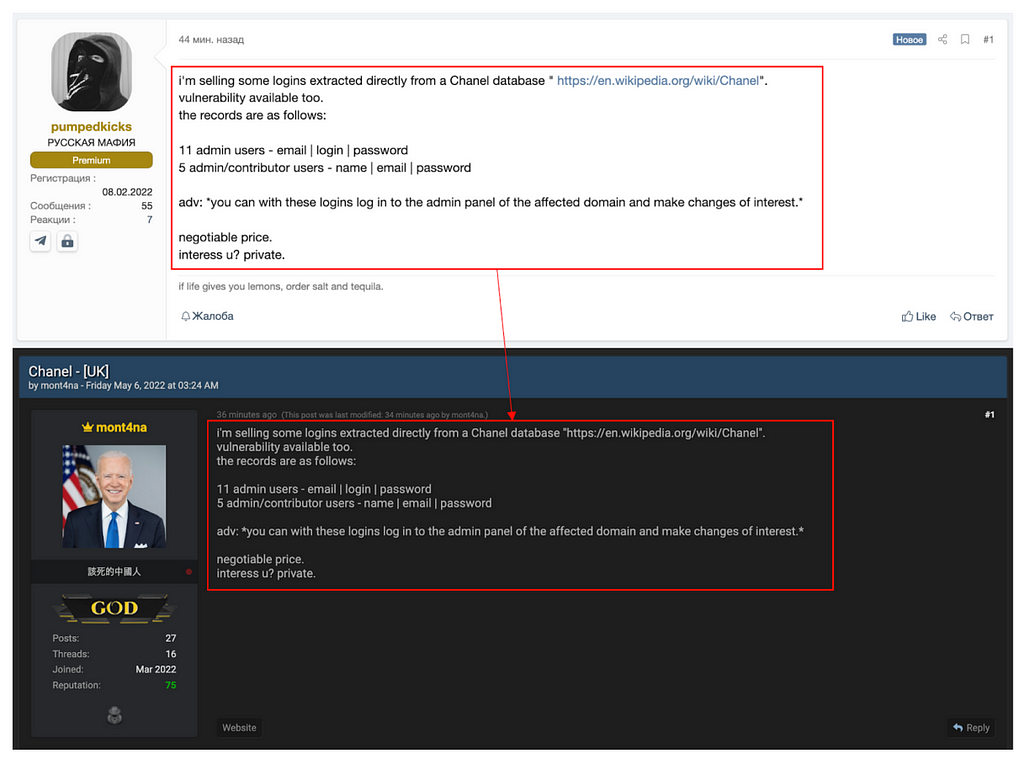

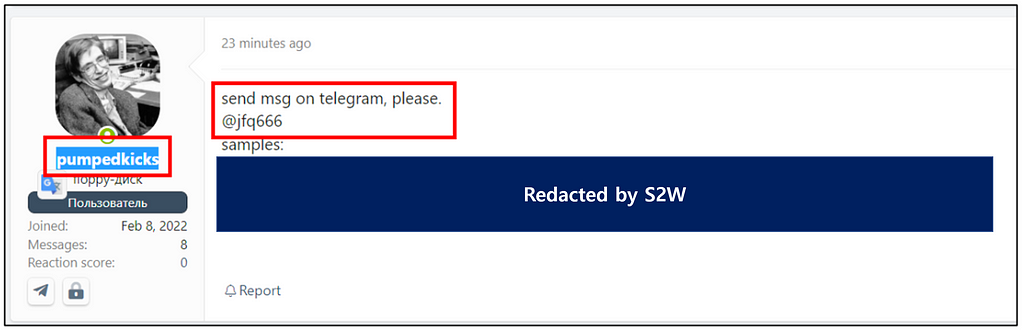

Mont4na 유저는 XSS 포럼에서 “pumpedkicks”라는 닉네임으로 활동하였음.

- Mont4na 유저가 Breached 포럼에 업로드한 게시글과 pumpedkicks 유저가 XSS 포럼에 업로드한 게시글의 제목, 내용 및 게시 날짜가 동일한 게시글로 확인됨.

- Pumpedkicks 유저와 mont4na 유저가 동일한 텔레그램 계정을 사용하고 있어 두 유저는 동일인임을 확인할 수 있음.

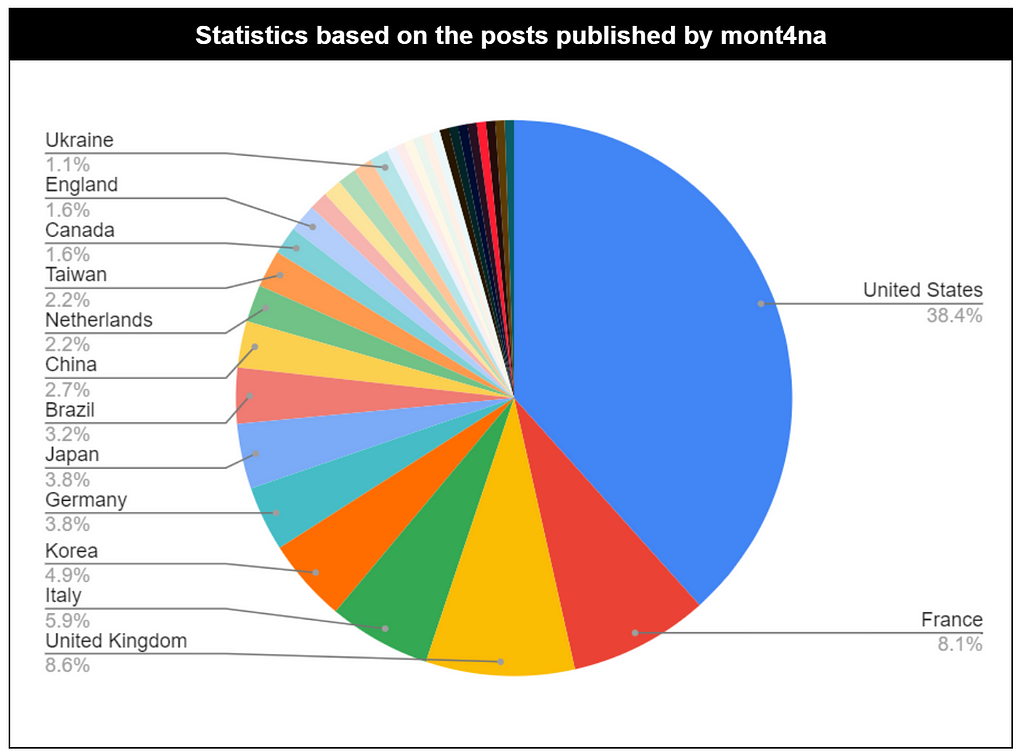

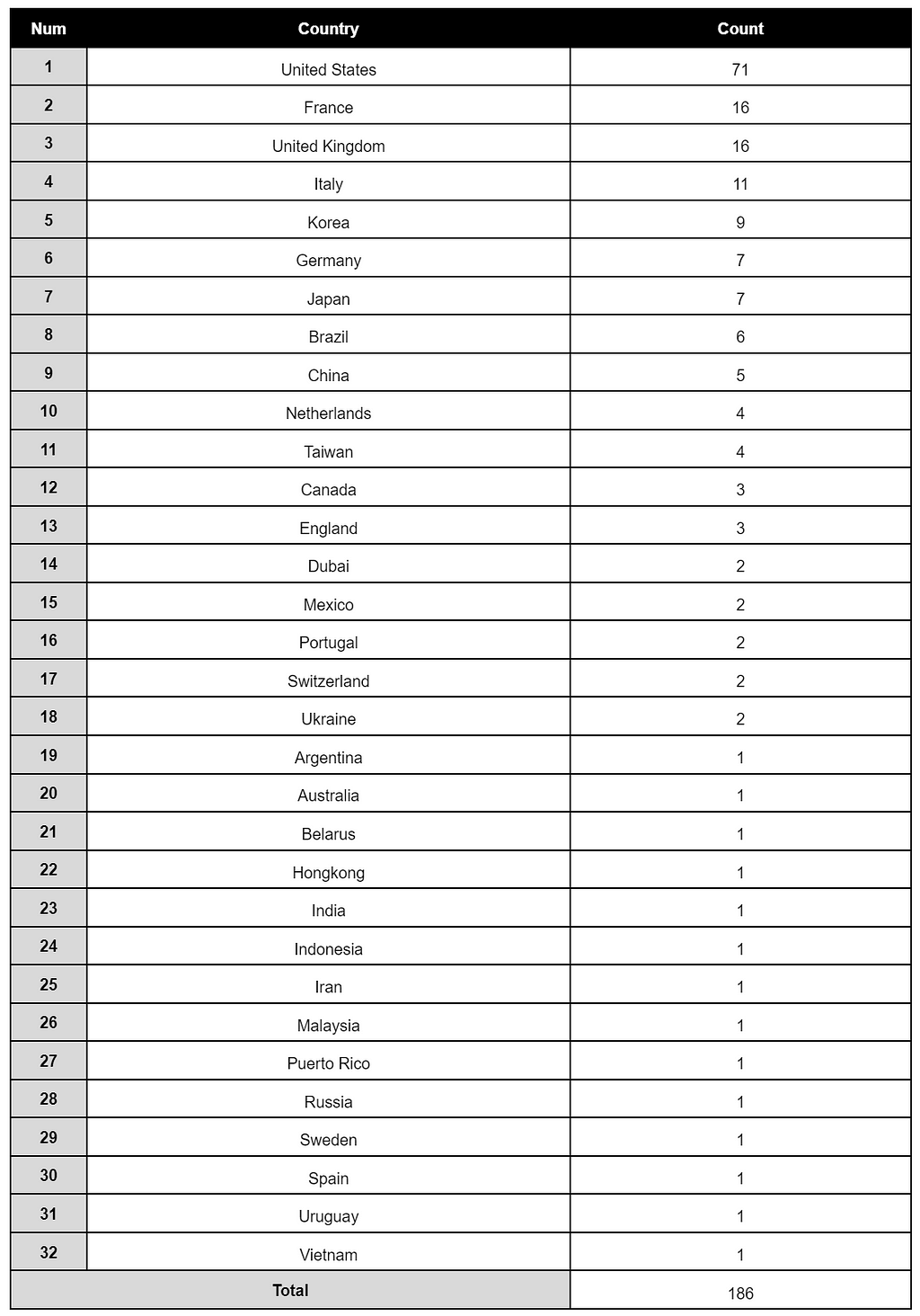

Mont4na 유저가 작성한 게시글에 언급된 데이터 유출과 취약점 판매로 피해를 입은 국가는 미국과 관련된 피해 대상이 71건 판매되어 가장 많은 피해가 발생함.

Detailed Analysis

1. Who is Mont4na?

Mont4na 유저는 2020년 11월부터 RaidForums, Breached, XSS 등 다양한 포럼에서 활동하며 특정 웹 사이트 취약점이 포함된 데이터베이스와 여러 국가에서 유출된 데이터를 공유 및 판매하였다.

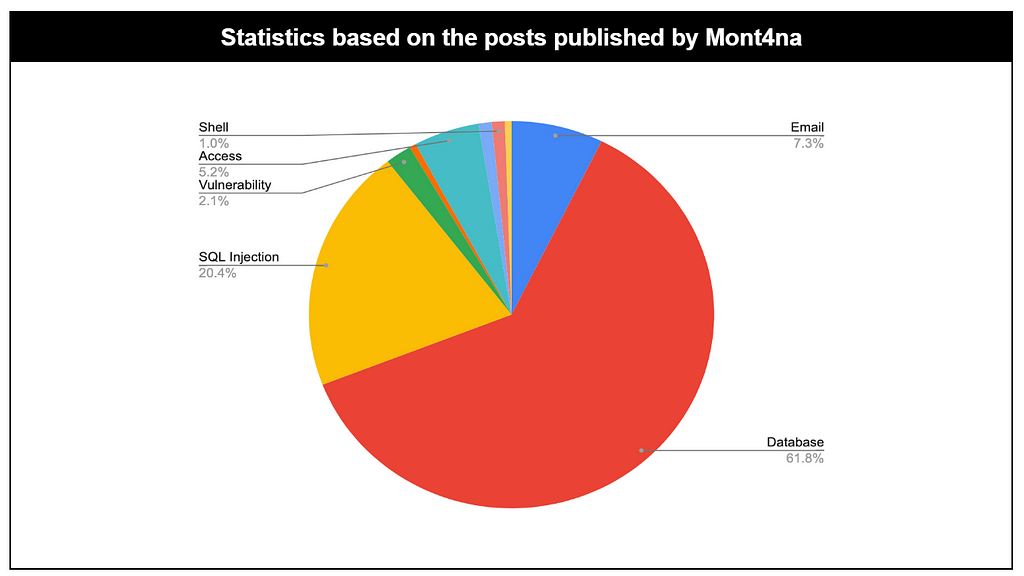

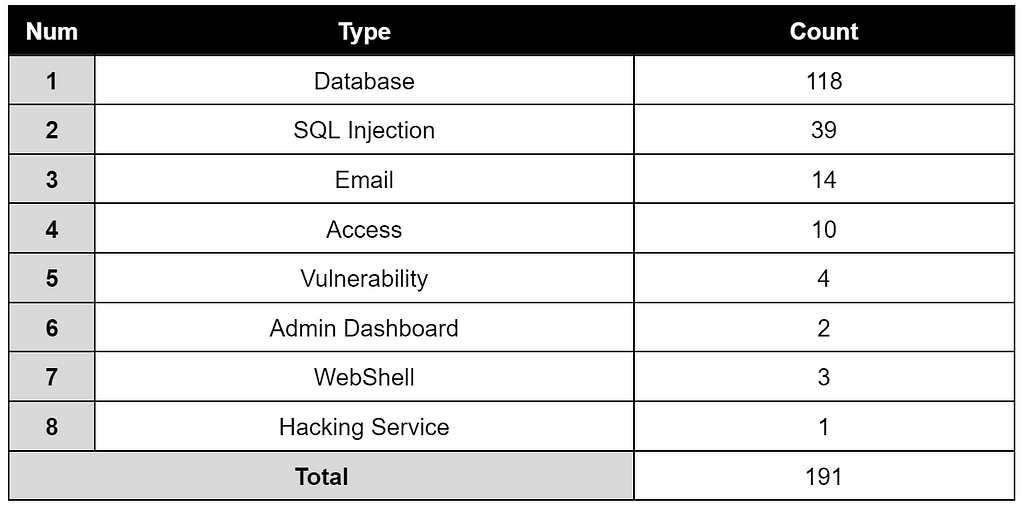

Mont4na가 작성한 게시글에 대한 현황을 기반으로 작성한 통계에 따르면, 총 191건의 게시글을 작성하였고, 대부분의 게시글은 데이터베이스 판매글과 관련되어 있다.

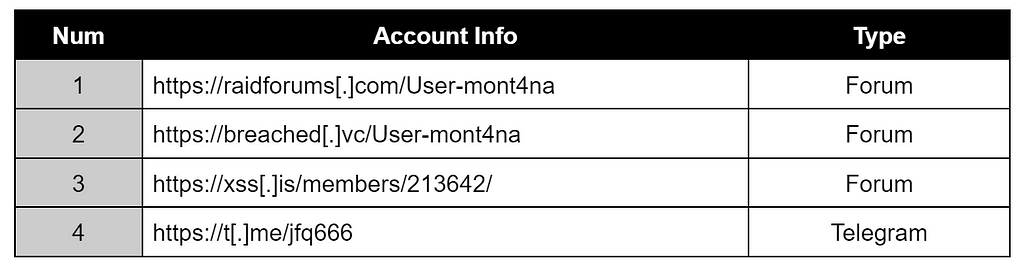

1.1. User Profiling

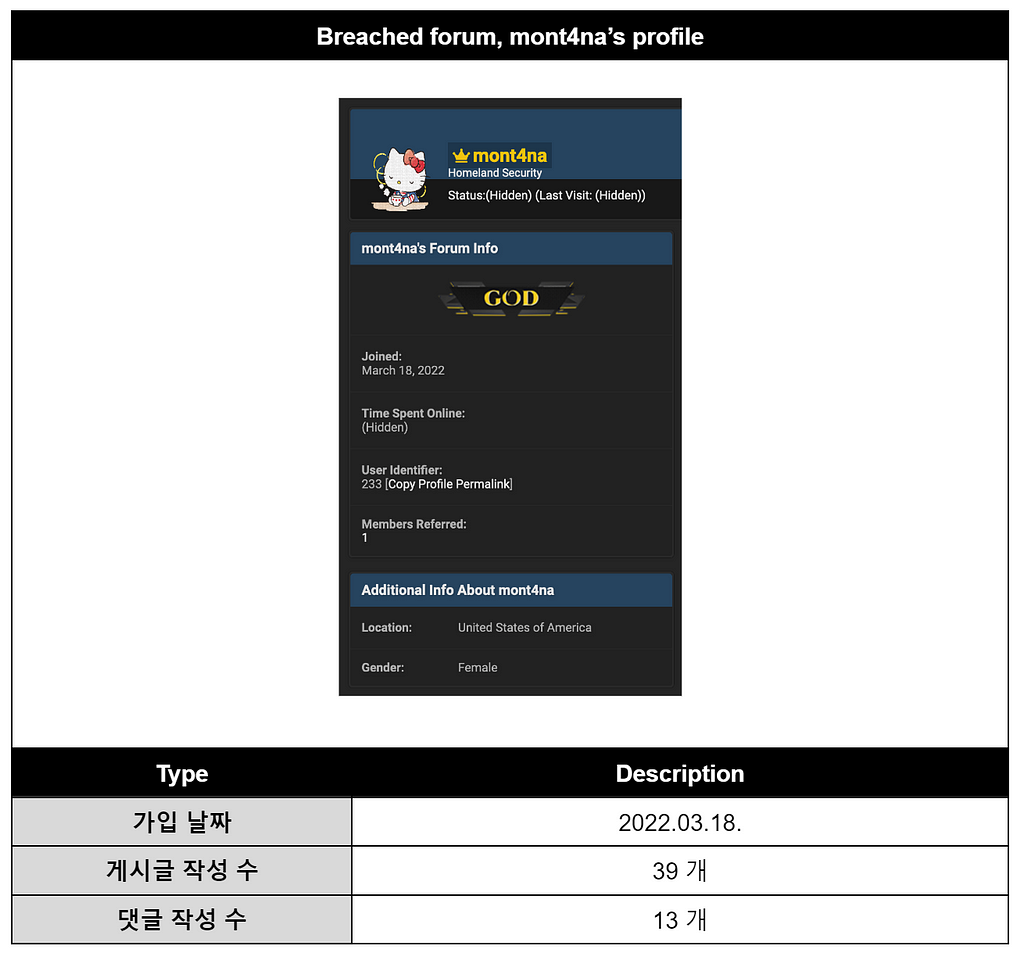

Mont4na 유저가 포럼에서 사용한 계정은 다음과 같다.

2. Activities on forums

2.1. (2020.11.13. ~ 2022.02.23) Raidforums 포럼, @Mont4na

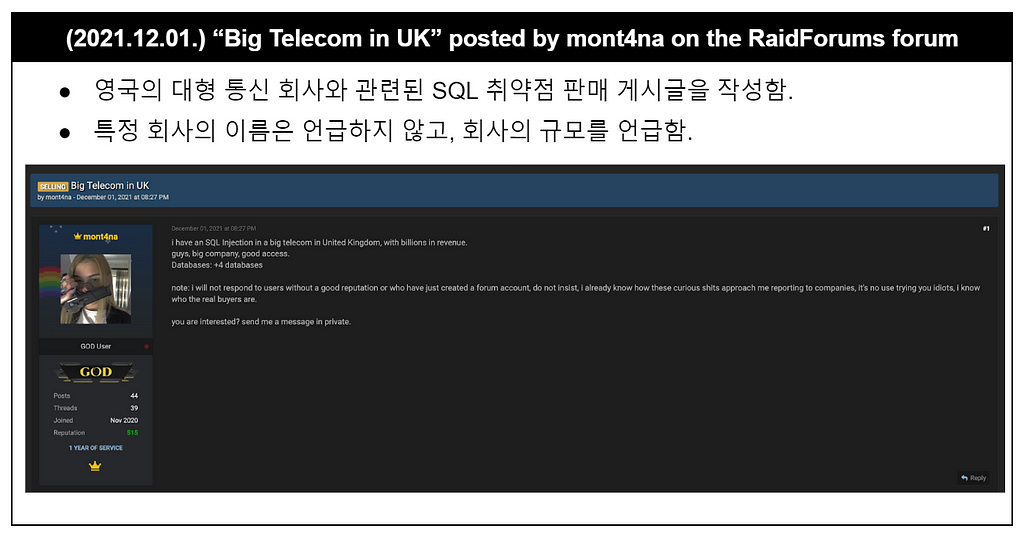

Mont4na 유저는 2020년 11월 13일 웹쉘 판매 및 두바이 국제 공항 관련 접속 정보를 판매하면서 활동을 시작하였다. 이후 특정 웹 사이트 취약점 판매도 하였으며, 한국을 포함한 여러 국가와 관련된 데이터를 유출하였다.

Mont4na 유저는 2020년 11월부터 2021년 1월까지 그리고 2021년 10월부터 2022년 2월까지 RaidForums 포럼에서 주로 활동하였다. 이 기간 동안 판매한 정보의 대부분이 데이터베이스 유출 정보를 판매한 것을 확인하였다.

2.1.1. Selling SQL vulnerabilities of Big Telecom in United Kingdom

2.1.2. Selling SQL vulnerabilities of Comodo Security Solutions, Inc.

2.2. (2022.11.20. ~ Now) Breached 포럼, mont4na

Mont4na는 2022년 3월 18일 Breached 포럼에 가입하고 2022년 3월 19일 Porch Group의 모회사에서 운영하는 데이터베이스에 접속 가능한 SQL 취약점 판매 게시글을 작성하였다. 해당 게시글을 시작으로 Breached 포럼에서 활동을 시작하였다.

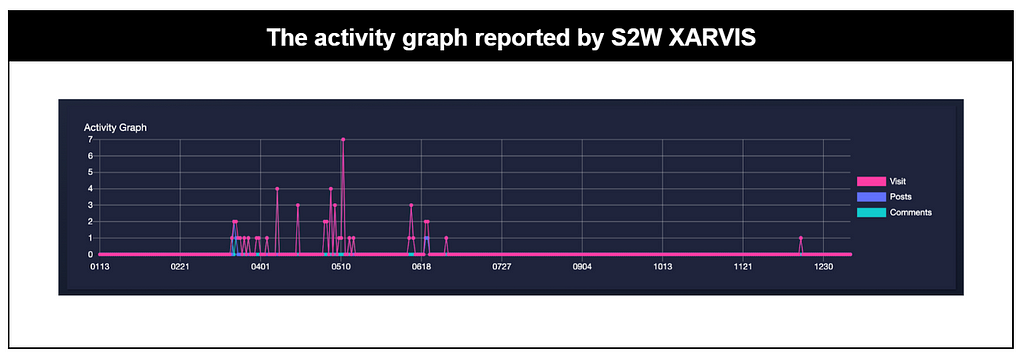

Breached 포럼에서 Mont4na 유저의 활동은 2022년 3월부터 2022년 6월까지 4개월 동안 집중적으로 이루어졌다. 해당 기간 동안 Mont4na 유저가 작성한 판매 게시글의 대부분이 특정 기업의 유출 데이터베이스 판매 게시글인 것으로 확인되었다.

2.2.1. Selling SQL vulnerabilities of Trimble, Inc.

2.2.2. Mont4na aliases “pumpedkicks” on the xss forum

Mont4na 유저가 Breached 포럼에 업로드한 게시글과 pumpedkicks 유저가 XSS 포럼에 작성한 게시글을 비교한 결과, 게시글의 제목, 내용, 날짜가 동일한 것을 확인하였다.

Pumpedkicks 유저와 mont4na 유저가 동일한 텔레그램 계정을 사용하고 있어 두 유저는 동일인임을 확인할 수 있다.

2.3. Summary of activities on Forums (RaidForums, Breached, XSS)

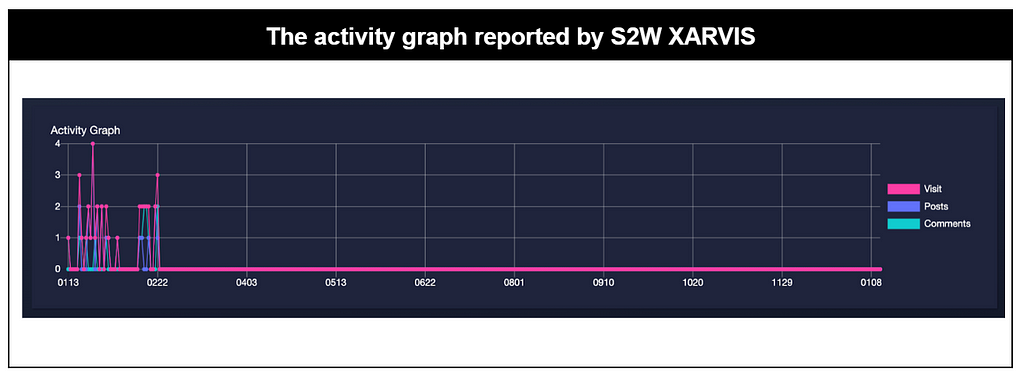

시간 경과에 따른 mont4na 유저의 포럼별 게시 빈도와 분석 결과를 나타낸 그래프는 다음과 같다.

Mont4na 유저는 2020년 11월 13일에 RaidForums 포럼 활동을 시작하였고, RaidForums 포럼 관리자가 체포되고 운영이 중단된 후, 2022년 2월 26일에 해당 포럼에서 활동을 중단하였다.

이 후, RaidForums 포럼에서 활동했던 “Pompompurin” 으로 알려진 유저가 활동을 중단한 RaidForums 포럼을 대신하여 2022년 3월 16일에 새로운 포럼인 Breached 포럼을 운영하기 시작하였으며, mont4na 유저는 해당 포럼에서 2022년 3월 19일에 이전과 동일한 닉네임으로 활동을 재개하였다.

RaidForums 포럼이 중단되고, Breached 포럼이 생성되기 전, Mont4na 유저는 XSS 포럼에서 “pumpedkicks” 라는 닉네임으로 활동하였다.

RaidForums, XSS 및 Breached 포럼에서 mont4na 유저의 활동 분석 결과

Mont4na 유저는 RaidForums 포럼에서 데이터를 판매할 수 없는 기간 동안 RaidForums 포럼에서 작성한 동일한 내용의 게시글을 XSS 포럼에서 다시 작성하였다.

이 후, Breached 포럼에서의 활동을 시작한 다음, 동일한 게시글을 XSS 포럼과 Breached 포럼에 작성하였다. 최근 XSS 포럼의 활동이 감소했으며 대부분의 활동이 현재 Breached 포럼에서 이루어지고 있다.

**참고로 mont4na 유저는 2022년 9월 13일 XSS 포럼에서 계정 활동이 차단되었음.

3. Target Country

Mont4na 유저가 작성한 게시글에 언급된 데이터 유출과 취약점 판매로 피해를 입은 국가는 다음과 같으며, 미국과 관련된 피해 대상이 71건 판매되어, 가장 많은 피해가 발생하였다.

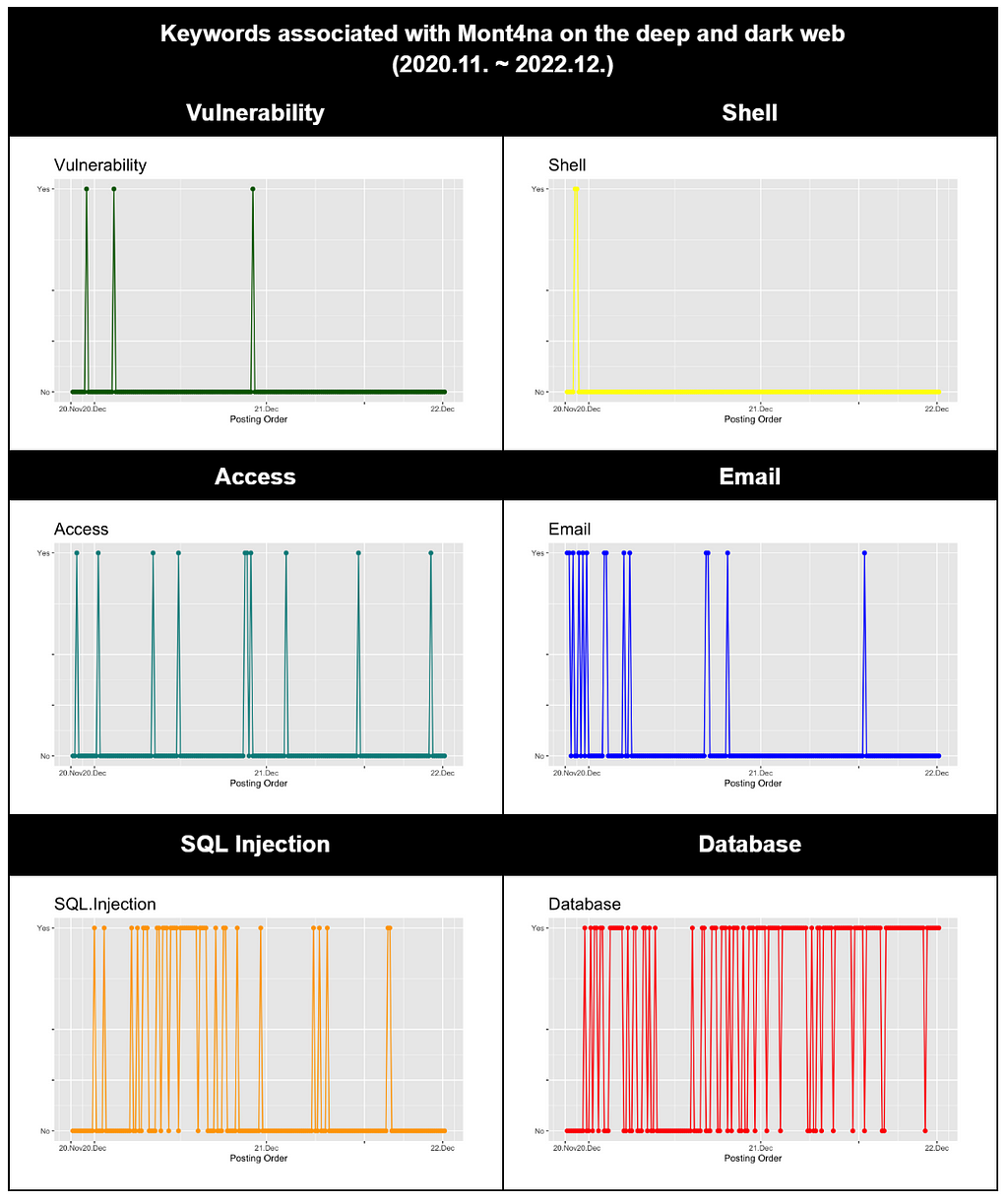

4. Attack patterns of mont4na

Mont4na 유저가 포럼에 업로드한 유출 데이터 유형을 Database, SQL, Access, Vulnerability 등으로 분류한 결과, 다음과 같이 데이터베이스 및 SQL 인젝션 취약점이 가장 많은 비중을 차지하는 것으로 확인되었다.

활동 초기 2020년 11월에 취약점 및 웹쉘과 같은 중요한 정보를 판매하였으나, 해당 유저가 작성한 전체 게시글을 분석한 결과, 유출된 데이터 대부분이 Shodan, Censys 등의 IP 검색엔진과 sqlmap 등의 오픈소스 툴을 통해 얻은 것으로 확인되었다.

2021년 10월 RaidForums 포럼에 Mont4na 유저가 주로 사용하는 취약점 및 본인의 전문 분야에 대해서 직접 언급한 게시글은 다음과 같다.

“my specialty is to find sql injections in any company, if it has an injection in it, i will find it. (나의 전문 분야는 모든 회사에서 SQL 인젝션 취약점을 찾는 것이다. 인젝션이 가능하면 찾을 것이다.)”

Conclusion

Mont4na is a script kiddie: “my specialty to find sql injection in any company.”

Mont4na 유저가 판매하는 데이터의 대부분은 Shodan 및 Censys와 같은 IP 검색 엔진과 sqlmap과 같은 OSINT 도구를 사용하여 얻은 것으로 추정된다. 이는 mont4na 유저가 고급 해킹 기술이 아닌 공개된 도구를 사용하는 스크립트 키디일 수 있음을 시사한다.

Monitoring the activities of Mont4na on the deep and dark web.

Mont4na 유저는 한국을 포함하여 여러 국가에 위치한 기업의 유출 데이터 및 취약점을 판매하는 행위를 주로 수행하고 있으므로, 앞으로도 Mont4na 유저의 활동을 지속적으로 모니터링할 필요가 있다.

Homepage: https://s2w.inc

Facebook: https://www.facebook.com/S2WLAB

Twitter: https://twitter.com/S2W_Official

Deep & Dark web User Profiling @Mont4na was originally published in S2W BLOG on Medium, where people are continuing the conversation by highlighting and responding to this story.

Article Link: Deep & Dark web User Profiling @Mont4na | by S2W | S2W BLOG | Medium