Hunting Down Big Game Hunters

With contribution from Denise Dasom Kim, Jungyeon Lim, Yeonghyeon Jeong | S2W LAB Talon

Image from unsplash

Image from unsplashSoW: Ransomware는 다크웹 내 랜섬웨어의 활동을 요약하는 보고서를 발행합니다. 본 보고서에는 주간 피해 기업 통계, 공격 대상 국가 TOP 5, 공격 대상 산업군 TOP 5, 다크웹 내에서 활동 중인 주요 랜섬웨어가 작성한 게시글 현황 등을 포함합니다.

요약

- [통계] 랜섬웨어 피해기업은 1주일간 46개로 전 주 대비 53% 감소, 이는 Avaddon 갑작스러운 활동 중지로 감소폭을 이룬 것으로 확인됨 (Avaddon 랜섬웨어 전주 22개 피해기업 업로드)

- [다크웹] AdvIntel에 따르면 REvil 이 감염시킨 JBS 또한 Citrix Access정보를 다크웹에서 판매하고 있었다고 발표했으며, 봇 로그를 판매하는 곳에도 JBS citrix 관련 정보들이 포착됨

- [다크웹] Avaddon 다크웹에서 10개월간 피해기업 120곳을 업로드 하였으며, 6월 11일 복호화 키 공개와 함께 오퍼레이션 셧다운

- [시사] G7 (Group of 7) 러시아에게 국경 내 모든 랜섬웨어 관련 활동에 대해 중단을 촉구할 것으로 요청한 상태. 이에 러시아 대통령 푸틴도 미국 주요 기반 시설을 공격하는 사이버 갱단을 추방할 준비가 되어있다고 화답한 상태

1. 주간 통계

A. 피해 기업 통계

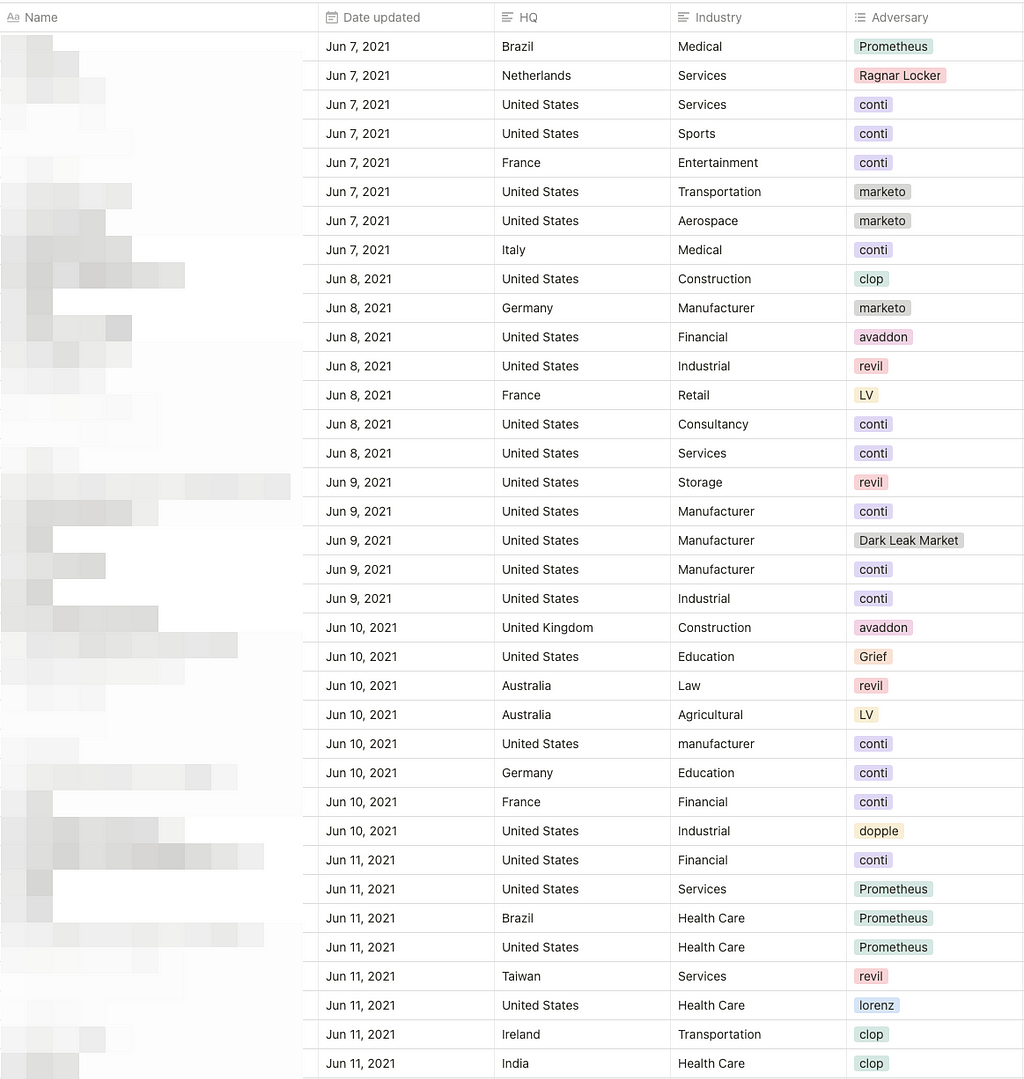

다크웹 내 랜섬웨어 피해 기업 현황 (06/07~06/13)

- 총 46개 기업 언급 또는 상태 변화 감지

- 12개의 공격그룹 활동

- Avaddon 랜섬웨어의 갑작스런 활동 중지로 전체 피해 기업 수가 큰폭으로 감소

- 저번주 (Jun W2) Avaddon 이 업로드한 피해기업 수 22개

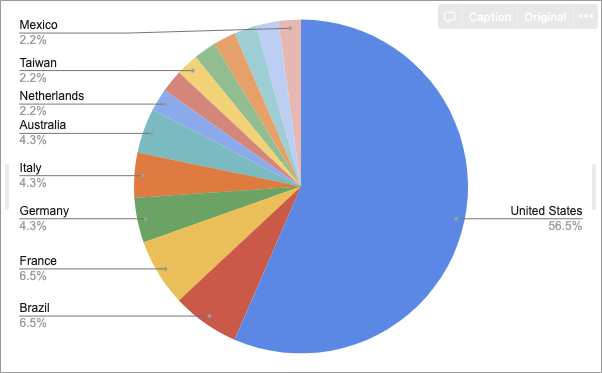

B. 공격 대상 국가 TOP 5

- United States — 56.5%

- Brazil & France — 6.5%

- Germany & Italy & Australia — 4.3%

- Netherlands & Taiwan & Mexico — 2.1%

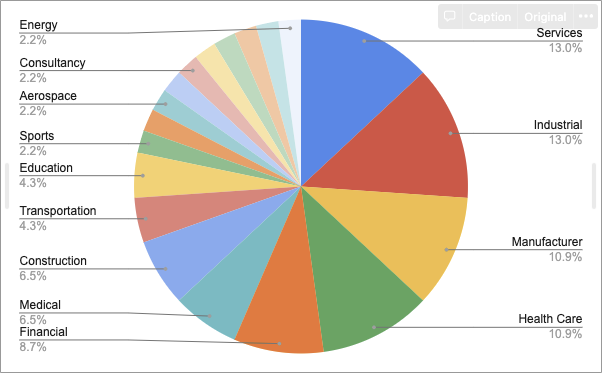

C. 공격 대상 산업군 TOP 5

- Services & Industrial — 13.0%

- Manufacturer & Health Care — 10.9%

- Financial — 8.7%

- Medical & Construction — 6.5%

- Transportation & Education — 4.3%

2. 주간 다크웹 내 활동 중인 랜섬웨어 관련 주요 사건

A. Recent findings about REvil and JBS

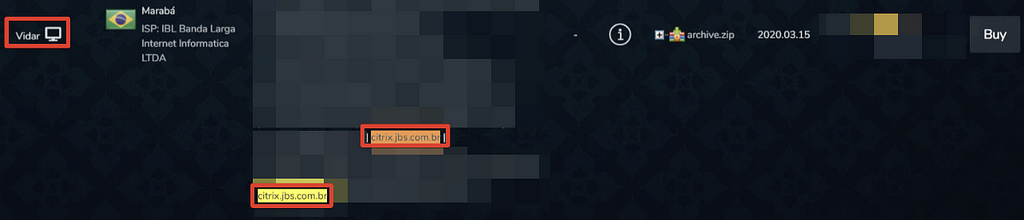

- AdvIntel 측에서 Exploit forum에서 활동 중인 판매자가 JBS Citrix Access를 판매하고 있었다는 정황을 발견한 내용이 담긴 트윗을 작성함

- 추가적으로 S2W LAB에서 확인 결과, Exploit forum 뿐만 아니라 Bot Market에서도 JBS Citrix 계정 정보를 2020년 3월 15일(Vidar), 2021년 6월 11일(RedLine) 판매하는 내용을 확인함

https://twitter.com/y_advintel/status/1402751254242201600?s=21

- Bot Market 에서 Citrix.jbs.com.br 내용 확인

2020.03.15 — Vidar Stealer

2020.03.15 — Vidar Stealer 2021.06.11 — Red Line

2021.06.11 — Red LineB. REvil intertwined with political issue

- REvil 측에서 사람들의 관심을 얻기 위해 “Big data breach from invenergy” 라는 제목의 게시글을 자신들의 Leak 정보를 게시하는 블로그에 업로드함

- “Big data breach from invenergy” 제목의 게시글은 나중에 “Obama’s friend is a dirty pervert”로 바뀌었으며 오바마의 사진을 추가함. 과거에도 “For the press #2 and Trump”라는 제목의 게시글을 업로드해서 고의로 자극적인 내용을 게시한 전적이 있으며 이를 파트너 모집할 때 본인의 내용이 포함된 기사를 활용한 바 있음

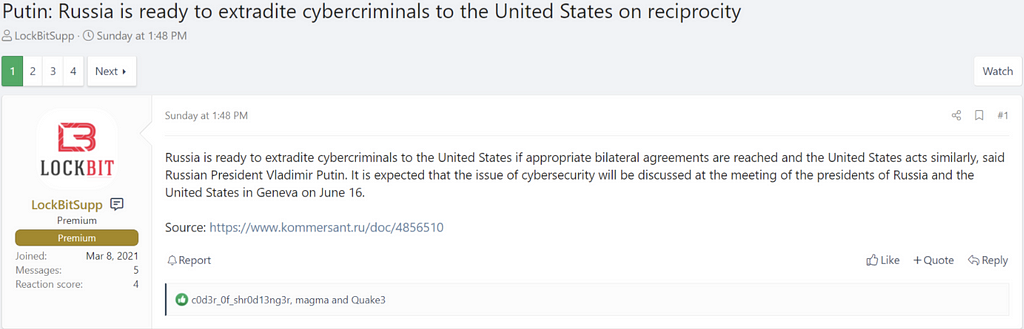

C. G7 warns Russia against ransomware activities and Russia prepared to extradite cyber criminals

- 콜로니얼 파이프라인, JBS 랜섬웨어를 겪으며 최근 미국에서는 랜섬웨어를 테러에 준하는 수준으로 수사를 한다고 공표한 바 있음

G7 leaders ask Russia to hunt down ransomware gangs within its borders

- 이에 러시아 역시 미국 주요 인프라 공격을 수행하는 사이버 갱단에 대해 추방할 준비가 되어있다고 화답한 상태

Putin says Russia prepared to extradite cyber criminals to US on reciprocal basis

- LockBit은 관련 내용을 우려하는 포스트를 올린바 있으나, REvil은 이러한 상황 속에서도 흔들림 없는 활동을 하고 있음

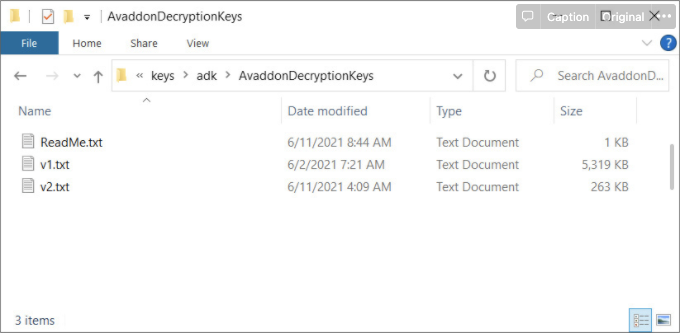

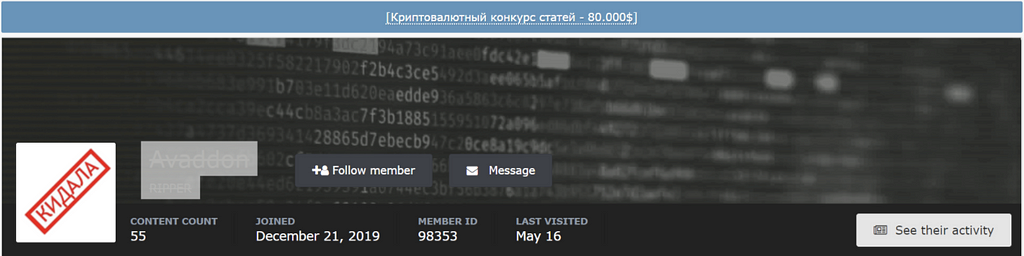

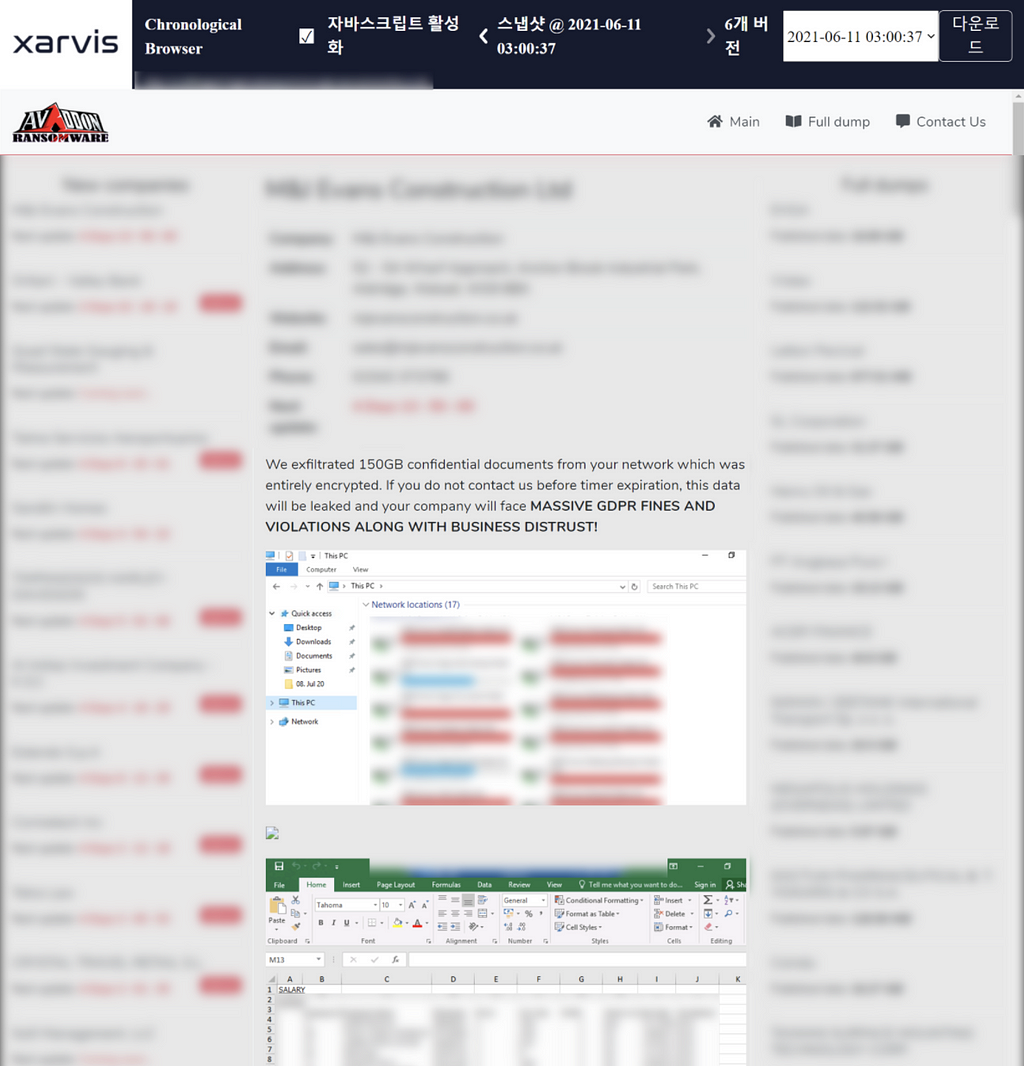

D. The doom of Avaddon ransomware

Decryptor Download Link: https://www.emsisoft.com/ransomware-decryption-tools/avaddon

- FBI로부터 패스워드로 보호된 ZIP 파일과 패스워드가 포함된 정보를 익명으로 전달받았으며 해당 ZIP 파일에는 다음과 같이 세 파일이 포함되어 있었음

Source: https://www.bleepingcomputer.com/news/security/avaddon-ransomware-shuts-down-and-releases-decryption-keys/

Source: https://www.bleepingcomputer.com/news/security/avaddon-ransomware-shuts-down-and-releases-decryption-keys/- emsisoft와 함께 전달받은 Avaddon 랜섬웨어의 복호화 툴로 추정되는 파일을 테스트하기 위해 테스트로 미리 암호화된 파일들을 대상으로 테스트한 결과, 복구하였음

- Avaddon 랜섬웨어 운영 중단 및 Tor 사이트 접속 불가상태

- Avaddon 랜섬웨어의 위협 행위자는 총 2,934개의 암호화된 파일을 복호화할 수 있는 키를 공유하였음

- Avaddon은 다크웹 유출 사이트를 10개월 (2020.08 ~ 2021.06) 동안 운영하였으며, 120개의 기업을 감염시키고 47개의 기업과 협상 중인 상태에서 활동이 종료 됨

- Avaddon 활동 마지막 화면

결론

- Avaddon의 활동이 중단된 상태이긴 하나 해당 조직이 검거된 상태인지 행적만 감춘것인지 알수 없는 상태

- JBS를 감염시킨 REvil 랜섬웨어가 다크웹에서 Citrix 계정 판매가 이루어졌다는 내용이 알려졌으며, 봇 마켓에서 citrix, vpn 등 과 같은 정보가 판매되는 것을 주의해야할 필요가 있음

- Homepage: https://www.s2wlab.com

- Facebook: https://www.facebook.com/S2WLAB/

- Twitter: https://twitter.com/s2wlab

W3 Jun | KO | Story of the week: Ransomware on the Darkweb was originally published in S2W LAB BLOG on Medium, where people are continuing the conversation by highlighting and responding to this story.

Article Link: W3 Jun | KO | Story of the week: Ransomware on the Darkweb | by Hyunmin Suh | S2W BLOG | Medium